(文:Maki@仮想通貨ママコイナー)

あらゆるデータをトークンにして売買しようというブロックチェーンプロジェクトが、Ocean Protocol(オーシャンプロトコル)です。誰もが自由にデータを売買できますが、中にはプライバシーを守るべきデータもあるでしょう。

オーシャンプロトコルでは、プライベートなデータも安全に共有・売買できるよう「Compute-to-Data」という方法が用意されています。今回は、「Compute-to-Data」がどのような仕組みなのか、プライバシーを保護しながらデータを共有する方法を詳しくご紹介します。

目次

Compute-to-Data=プライバシーを保護してデータを共有

どのような属性の人が何を買った、どのような経路でサービスを利用したなど、こうしたデータは企業にとって非常に価値のあるものです。

中でも重要なのが、プライバシーを守るべき「プライベートデータ」です。

たとえば、病院で扱われるカルテ、銀行などで扱われる財産情報や契約情報などがこれに当たります。プライベートデータはあらゆる分野の研究に役立つもので、AIの予測精度が向上するなど大きなメリットが得られます。

しかし、プライベートデータは情報漏洩などのリスクがとても大きく、企業にとって簡単に扱えるものではありません。そこで、オーシャンプロトコルはプライベートデータのプライバシーを保護しながら安全に共有・改変・売買できるように、「Compute-to-Data」という方法を提供しました。

もとのデータを安全な形で売買

プライベートデータの売買は、直接行われるわけではありません。

オーシャンプロトコルがデータ売買の場として公開しているマーケットプレイス「Ocean Market」では、ファイルを直接ダウンロードする売買方法ももちろんあります。

ですが、プライベートデータについては基本的に直接データをやり取りするのではなく、アクセス権を購入する形になっています。

もとのデータを持っているユーザーは、自分のデータを欲しいというユーザーに対して承認してアクセス権限を付与し、「Compute-to-Data」によって安全な形に抽出されたデータを売るという仕組みです。

データは常に自社システムにあり

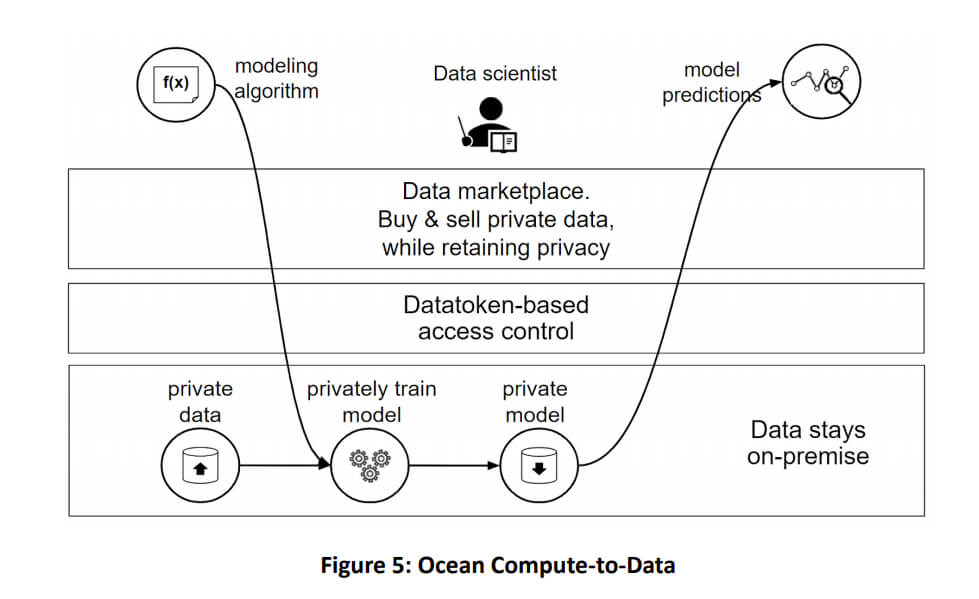

「Compute-to-Data」では、自社施設で機器を設置してシステムを運用する「オンプレミス」の状態にプライベートデータを置いておけます。

出典:Ocean Protocol Technical Whitepaper

マーケットプレイスでデータを売買する際には、ここから直接データを取り出すのではなく、「モデリングアルゴリズム」という仕組みを使って、もとのデータから予測されたコピーのような状態でデータを抽出します。

データをダウンロードしたい際には、個人を特定できるなど情報漏洩のリスクが低い場合、もとのデータを持つユーザーがOKすれば可能です。

Compute-to-Dataを構成する要素

オーシャンプロトコルは、データ販売を希望する「データプロバイダー」と、データを購入したい「データコンシューマー」、そしてデータ交換を促す「マーケットプレイス」で構成されます。そこに加わるのが、安全にデータを販売するための「コンピュータープロバイダー」です。

このコンピュータープロバイダーはデータ自体を販売するのではなく、データに基づいて行われた計算結果を販売する仕組みです。つまり、実際のデータのやり取りは起こりませんが、その内容が変わることはありません。また、コンピュータープロバイダーを構成しているのが、次の「オペレーターサービス」と「オペレーターエンジン」です。

オペレーターサービス(Operator Service)

データ購入やリクエストされた内容を管理するのが、オペレーターサービスという仕組みです。データプロバイダーのサーバーと直接通信して注文を受け取って、プロバイダーが提供するデータに対して計算を行う役目があります。

オペレーターエンジン(Operator Engine)

さまざまな仕組みを自動化し、管理・調整する役目を負うのが、オペレーターエンジンです。これは、開発した機能やサービスを利用できるようにしたり(デプロイ)、アプリなどの運用を自動で行ったりするための土台となる「Kubernetes(クバネティス)」というソフトを用いています。

データを扱う上でのメリットが多い

「Compute-to-Data」は、個人情報や重大な企業情報などの公にできないデータを保護し、コントロールしやすい状態にできるため、プライバシー上のメリットがとても大きいと言えます。

さらに、次のようなメリットも得られます。

大きなデータもスムーズに売買可能

移動に時間やコストがかかる巨大なデータセットであっても、データそのものを直接売買するわけではないため、スムーズなやり取りが可能です。

コンプライアンス遵守

データのコピーを抽出したものを1つだけをやり取りし、もとのデータは移動させる必要がないため、GDPR(個人情報保護委員会)などデータ保護規則に沿ってデータを扱えます。

可監査性

データ処理や仕組みが正当なものか、監査やレビューができるように設計されていることを言いますが、「Compute-to-Data」はアルゴリズムが適切に実行されたという証拠をブロックチェーンで確認できます。

まとめ

オーシャンプロトコルで安全にデータを売買するために用いられる仕組み「Compute-to-Data」をご紹介しました。

データそのものを移動させるのではなく、コンピューター上で必要なデータを計算して抽出したものを利用できるため、プライバシーを保護できるのが最大の魅力です。

また、「Compute-to-Data」は、データを安全にやり取りするための暗号方式「Homomorphic Encryption(準同型暗号)」や複数のサーバーと一緒に計算を行う技術「Multi Party Computation(MPC)」など、他の技術との互換性もあり、プライベートデータ売買・活用のためにさまざまな場で採用しやすいというメリットもあります。

どんなに小さくたわいないような情報でも、あらゆることが貴重なデータになり得る時代です。

オーシャンプロトコルの「Compute-to-Data」は、誰もがデータの売買を安全にできるため、今後どのような企業・個人がどのようなデータを売買するのか注目です。

【参考】

■Ocean Protocol 公式サイト

■Ocean Protocol Business Strategy

■Ocean Protocol Technical Whitepaper

【こんな記事も読まれています】

・オーシャンプロトコル(Ocean Protocol)とは?ブロックチェーンを活用したデータマーケットプレイス

・オーシャンプロトコル(Ocean Protocol)が注目を集める理由とは?

・データのマーケットプレイスOceanMarket(オーシャン・マーケット)とは?